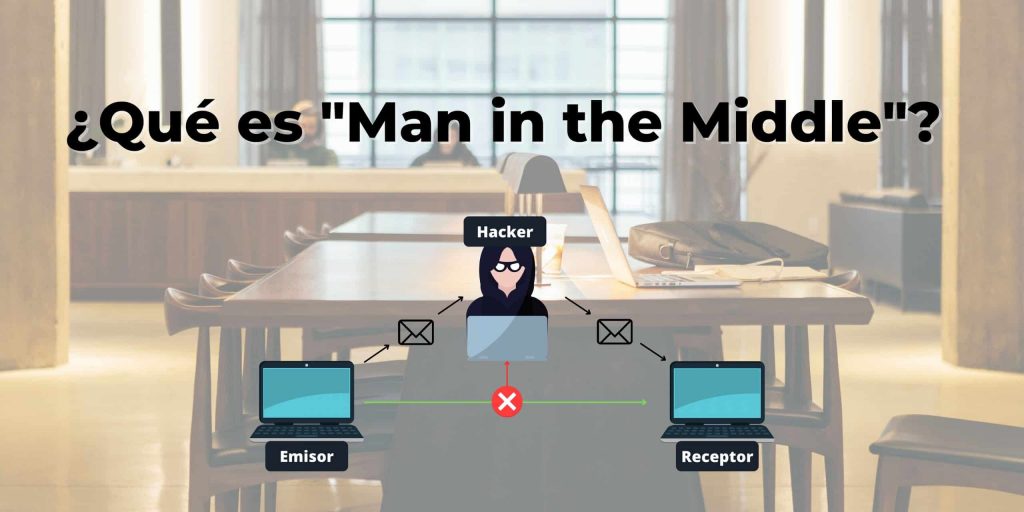

Que sont les attaques "Man in the Middle" ? Comme leur nom l'indique, ce sont ces cyberattaques dans lesquelles le pirate s'interpose dans les communications entre l'expéditeur et le destinataire, intercepte le message et le modifie. Ainsi, certains pirates ont réussi à voler 1 million d'euros à une startup israélienne, et par conséquent, à la mettre en faillite.

L'attaque a intercepté les communications entre le capital-risque et la startup, réussissant ainsi à annuler une rencontre en face à face entre les deux, et à changer le numéro de compte, joint à un e-mail, pour la transaction de fonds. Le capital-risque a versé le montant sur un faux compte contrôlé par les pirates, pensant que c'était celui de la Startup. (accéder à l'article complet)

Comment ça se fait?

Comment ça se fait? Il existe différentes manières de réaliser le hack, mais l'objectif est toujours le même. YoInterceptez le message et modifiez-le avant qu'il n'atteigne son destinataire. Le message passe par un réseau non sécurisé, contrôlé par le cyber-attaquant, et la communication passe par un réseau sous son contrôle. Par exemple, diffusez un réseau Wi-Fi avec un SSID similaire à celui du réseau autorisé et essayez d'amener les diffuseurs à se connecter au réseau non sécurisé.

Comment Tranxfer aide-t-il à atténuer ces types d'attaques ?

Tranxfer propose un canal sécurisé, qui élimine complètement cette cybermenace grâce à ses politiques de sécurité avancées. Les fichiers envoyés par Tranxfer voyagent avec un cryptage de bout en bout. Cela garantit que la version authentique du fichier est disponible et qu’il n’y a personne d’autre derrière les communications. Chez Tranxfer, nous souhaitons faire prendre conscience que les cybermenaces sont réelles et beaucoup plus fréquentes qu'on ne le croit généralement. Il est essentiel de doter votre organisation d’un système de sécurité informatique pour éviter qu’elle ne devienne une cible facile pour les cyberattaquants.

Ainsi, dans ces cyberattaques, le pirate informatique ou le cyber-attaquant intercepte le message lorsqu'il se trouve entre l'expéditeur et le destinataire. Ces attaques sont difficiles à détecter puisque l’expéditeur est celui qu’il prétend être et que le message arrive via les canaux et le ton de communication normaux. La seule chose est que le pirate informatique ou le cyber-attaquant a intercepté le message et l’a modifié à son profit. Cette cause était l'une des 5 plus courantes l'année dernière 2021. Son équivalent dans le monde hors ligne serait que le facteur modifie la lettre avant de la remettre à son destinataire. Demandez-en un nous rencontrer et nous étudierons votre cas